从应急到预防,船舶网络安全管理的领导力转型

船舶网络安全已从数据防护升级为关乎人命与全球供应链安全的战略要务。一次针对船舶控制系统的网络攻击,可能引发碰撞事故或航道瘫痪。

一、网络攻击已经成为船舶的“隐形冰山”

近年来,多起真实事件为航运业敲响警钟:

- 豪华邮轮网络攻击事件(近年)

攻击者架设伪装成"官方网络"的恶意热点,诱导超过60%乘客连接。通过被入侵的乘客设备,黑客横向移动至导航系统备份服务器。导致电子海图短暂显示错误航路,船舶被迫启动应急手动操舵。

- USB的“幽灵船”事件

挪威、希腊、荷兰等多艘船上发现被恶意预装的USB设备。这些看似普通的U盘,可被远程激活,操控导航、破坏关键系统或窃取敏感数据。OT环境特有的物理接口(如USB、维护端口)是攻击者的理想跳板,物理防蚊管控是安全基石。

航运公司年均遭受网络攻击65-80次,平均每5天一次;超4.2万艘船舶接入卫星服务,远程攻击面持续扩大;特定目标(如以色列船东、高爆货运船舶)风险陡增。

二、UR E26/27 强制标准

- 从原则到强制落地

- IMO MSC.428(98)决议(2021生效):要求将网络风险管理纳入船舶安全管理体系(SMS),但缺乏具体技术指引。

- IACS UR E27:国际船级社协会(IACS)针对船舶系统和设备的强制性网络安全要求:

- 强制设备供应商在设计、开发、接口及船上集成阶段,对系统完整性实施保护与加固。

- 使用范围:2024年7月1日后签约建造的新造船

- 首次为船舶关键设备设立统一、可验证的网络安全技术门槛,明确供应链责任。

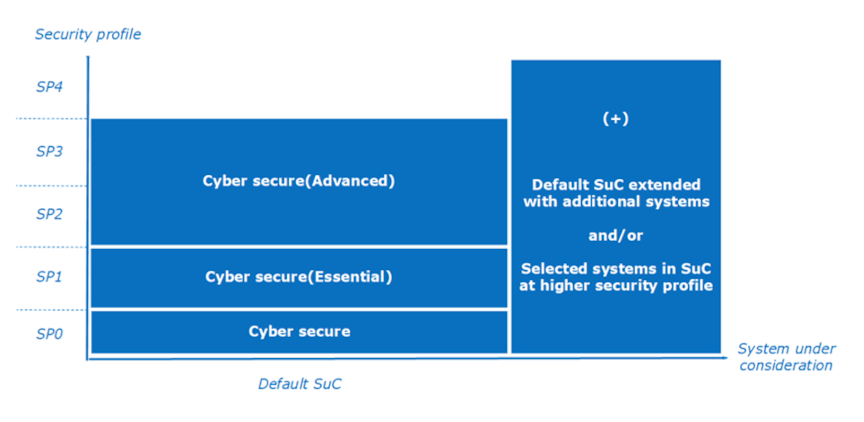

- DNV网络安全标准

- DNV网络安全规范以工控安全黄金标准IEC 62443为基石,适配船舶特殊环境。

- Cyber secure: 满足IMO基本要求及IEC 62443基础控制项。

- Cyber secure (Essential):在SP0基础上强化纵深防御,关注系统集成安全与恢复能力。

- Cyber secure (Advanced):最高安全等级,接近军事/关键基础设施防护水平。

为何这些标准至关重要?

- 为行业设立最低安全基线、减少“安全洼地”。

- 明确船东、船厂、设备商的责任边界,推动协同防护。

- 通过强制合规,系统性提升全球船队网络韧性。

三、未来网络安全的挑战与航向

合规仅是起点。

面对技术演进与威胁升级,行业需前瞻布局:

- OT安全成熟度滞后,防护水平远落后于IT。

- 超60%从业者预测网络攻击将导致船舶碰撞或搁浅。

- 76%担忧关键航道被迫关闭,72%认为可能引发环境灾难。

- 半数以上受访者警示人身伤亡风险。

构建长期韧性

- 超越合规(Beyond Compliance):将UR E27/E26视为起点,持续展开风险评估与漏洞管理。

- 纵深防御(Defense-in-Depth):叠加物理隔离、网络分区、访问控制、实时监控、应急响应多层防护。

- 打破IT/OT孤岛:实现安全策略、威胁情报、事件响应多跨域协同。

- 以人为本:强化船员与岸基人员多常态化网络安全培训与演练,严控物理逻辑访问权限。

- 安全设计:在新传设计与技术应用中嵌入网络安全要求。

- 供应链协作:建立设备商、服务商间多透明安全标准与信息共享机制。

四、航行安全,始于网络防线

船舶网络安全是守护生命、环境与贸易畅通的战略要务。UR E26/E27等强制性标准为行业锚定了起跑线,但面对深不可测的未来威胁,唯有持续投入、协同创新,方能筑牢防线。

2025/7/18 06:22:00